Adeus G Analytics, Olá Umami!

Olá, sou um inútil.

Eu estava usando o Google Analytics até agora, mas desta vez tentei introduzir o Umami como uma ferramenta de coleta de análises OSS.

Umami

Por que eu o instalei?

Porque o carregamento do código JS do Google Analytics é executado remotamente na verificação de desempenho do site, e isso era extremamente lento e eu não gostava.

Dito isso, como estou colocando anúncios, não tenho moral para reclamar, mas parecia que o Google Analytics estava afetando negativamente o carregamento dos resultados gerais.

Como outra opção, se eu instalasse o código gtag localmente, o tráfego desnecessário seria reduzido, mas neste momento, por acaso, vi o seguinte blog

o blog do mimoex

e ao olhar a política de privacidade, vi algo como

Estamos utilizando o Umami como ferramenta de análise de acesso.

estava escrito, e cheguei a ele pesquisando por interesse. Pensei que ver isso neste momento devia ser algum tipo de destino, então o instalei.

A propósito, realmente não há artigos em japonês. Embora eu sinta que ainda há alguns, se é que se pode dizer.

O que é Umami?

É uma ferramenta de análise de acesso OSS.

Não requer cookies e qualquer pessoa pode configurá-lo facilmente.

Embora haja pouca informação em japonês, eu o configurei e testei.

How to Install

Primeiro, vamos puxar o código-fonte.

sudo git clone -b dev https://github.com/umami-software/umami.git

Desta vez, vou usar a versão de desenvolvedor.

E então, yarn install

yarn install

Preparação do DB

Vamos criar tabelas e usuários no MySQL.

sudo mysql

mysql> CREATE USER 'umamiuser'@'localhost' IDENTIFIED BY 'YourPassword';

mysql> CREATE DATABASE umami;

mysql> GRANT ALL PRIVILEGES ON umami.* TO 'umamiuser'@'localhost';

mysql> FLUSHPRIVILEGES;

mysql> exit

Para a senha do DB,

echo -n "YourLikePharse" | sha256sum

usei o que foi gerado por isso.

Acredito que, dentro do que um indivíduo pode fazer, este método é o mais fácil e seguro para gerar senhas.

Com isso, o DB está pronto por enquanto.

Configuração do .env

Vamos configurar a porta de uso e o destino da conexão do DB.

Neste ponto, vamos gerar a string a ser usada para APP_SECRET.

openssl rand -base64 30

Copie este valor.

vim .env

Configurei da seguinte forma.

DATABASE_URL=mysql://umamiuser:YourPassword@localhost:3306/umami

APP_SECRET=valor gerado por openssl rand -base64 30

PORT=8050

HOSTNAME=IP a ser usado (Eu especifiquei o IP no WireGuard)

Run Umami

Embora o oficial recomende o uso de pm2, eu, basicamente, executo com npm start para que o processo seja facilmente identificável a partir de ps -ef.

npm run start-env

Depois disso, configurei o proxy reverso no Nginx e terminei.

Configurações no site

Acesse o Umami via HTTP, e faça login com

User : admin

Password : umami

as credenciais padrão.

Certifique-se de alterá-las.

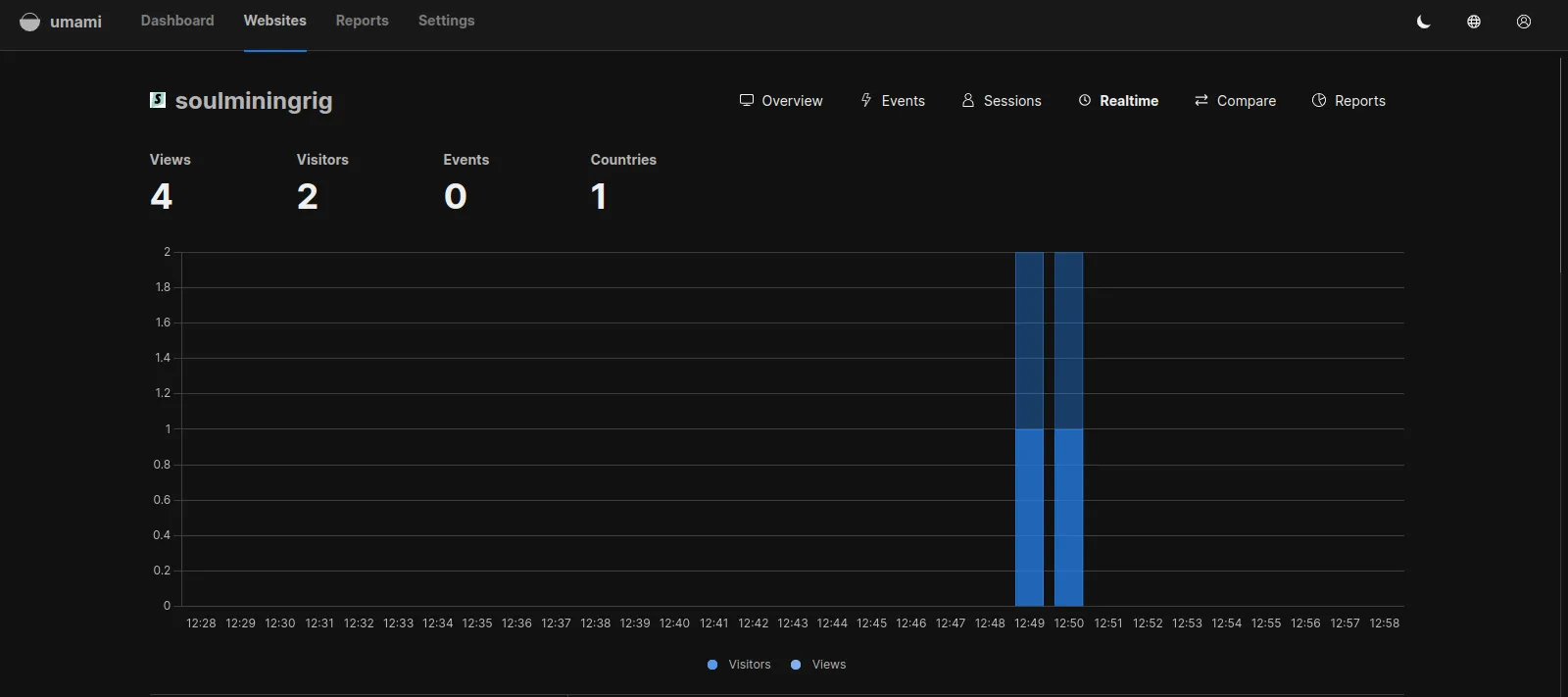

Incrível...!!

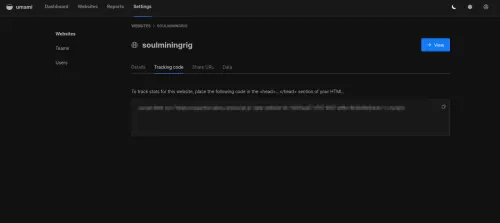

Depois disso, o código para inserir no , como o Gtag, aparece, então é só colocá-lo no site que você deseja rastrear.

Isso é... simplesmente incrível...

No final, também é amigável ao site

Embora haja outros JS sendo carregados, o resultado do Lighthouse registrou alta performance.

Bem, como já disse muitas vezes, este benchmark não é tudo.

Mas conseguir uma boa pontuação com isso é apenas algo que deixa feliz quem é fanático por benchmarks.

Até a próxima.

(Na verdade, eu planejava fazer isso porque descobri que o Terraform do meu próprio servidor pode ser usado com qemu)

Foi assim, obrigado pela atenção.

Obrigado por hoje também.