Se você estiver executando um servidor SMTP em um subdomínio como xx.darkstar.com e quiser autenticação DKIM, você precisa configurar corretamente o subdomínio em opendkim.conf!

Olá, sou o Incompetente.

Esta é a parte do DKIM que me dá dor de cabeça.

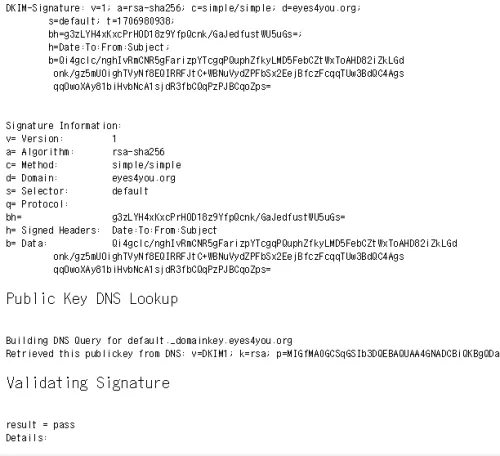

Por exemplo, você pode verificar o DKIM em sites como os seguintes.

Então, à primeira vista, pode parecer que passou.

Mas mesmo assim, ainda é classificado como spam!!!!

Por que isso acontece? Se você pensar sobre isso, a maioria das pessoas provavelmente está configurando servidores SMTP usando um subdomínio como mx.darkstar.com.

A autenticação DKIM para darkstar.com em si pode passar, e para um caso como taro@darkstar.com, mail.darkstar.com também passa, mas a autenticação DKIM para esse mail.darkstar.com não está funcionando!!! Ei, preste atenção!!!!!! É o que deve estar acontecendo.

Provavelmente, enquanto você estiver sendo 'repreendido' pelo DKIM nos sites abaixo, significa que a configuração do DKIM não está correta.

Como devo configurar isso?!

Certo, vou explicar!

Primeiro, no meu ambiente, como estou rodando no FreeBSD, o arquivo de configuração do OpenDKIM está no seguinte diretório.

/usr/local/etc/mail/opendkim.conf

Vamos abri-lo.

vi /usr/local/etc/mail/opendkim.conf

Adicione as três linhas em vermelho abaixo aqui. O texto em roxo já havia sido adicionado em algum lugar, então não o marquei em vermelho, mas se não estiver lá, por favor, adicione-o.

Canonicalization simple/simple

Domain darkstar.com

KeyFile /var/db/dkim/darkstar.com.private

LogWhy yes

Mode sv

ReportAddress “DKIM Error Postmaster” postmaster@darkstar.com

Selector default

SendReports yes

Socket inet:8891@localhost

SubDomains yes

Syslog Yes

SyslogSuccess yes

UMask 002

InternalHosts /usr/local/etc/mail/TrustedHosts

SigningTable /usr/local/etc/mail/SigningTable

KeyTable /usr/local/etc/mail/KeyTable

Então, vamos criar os três arquivos, um por um!

vi /usr/local/etc/mail/TrustedHosts

darkstar.com

mail.darkstar.com

Ok.

vi /usr/local/etc/mail/SigningTable

darkstar.com default._domainkey.darkstar.com

mail.darkstar.com default._domainkey.darkstar.com

Ok.

vi /usr/local/etc/mail/KeyTable

default._domainkey.darkstar.com darkstar.com:default:/var/db/dkim/darkstar.com.private

Ok. Observe que a localização da chave DKIM em vermelho acima deve ser alterada dependendo do seu ambiente.

Com isso, no meu caso, passou com sucesso. Isso significa que você deve configurar corretamente os subdomínios, certo?

No entanto, há uma pegadinha!

No opendkim do centos6.3, aparece 'no signing table match'

>Aparentemente, se você definir a seção SigningTable em /etc/opendkim.conf como SigningTable /etc/opendkim/SigningTable

>então você deve configurá-lo como testserver.com default._domainkey.testserver.com.

>Alternativamente, se você definir SigningTable refile:/etc/opendkim/SigningTable

>então você deve configurá-lo como *@testserver.com default._domainkey.testserver.com.

>É o que parece.

hogeeeeeeeeeeeeeee!!!

E foi assim que eu caí nessa pegadinha uma vez.

Fim!

Até a próxima!