在子網域(如 xx.darkstar.com)運行的 SMTP 伺服器上進行 DKIM 驗證時,務必在 opendkim.conf 中正確設定子網域!

大家好,我是無能。

這是令人頭痛的 DKIM 篇章。

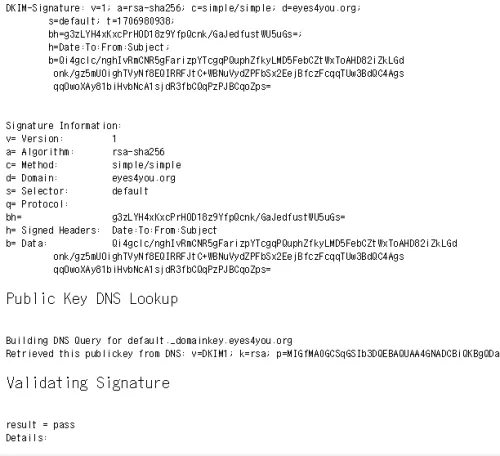

例如,您可以在以下網站檢查 DKIM。

這樣一來,乍看之下似乎通過了。

但是,即使這樣,它還是會被判定為垃圾郵件!!!!

為什麼呢?考慮到這一點,我認為大多數人會使用像 mx.darkstar.com 這樣的子網域來架設 SMTP 伺服器。

darkstar.com 本身的 DKIM 驗證通過了,對於像 taro@darkstar.com 這樣的情況,mail.darkstar.com 也通過了,但隨後就會變成「嘿!!!那個 mail.darkstar.com 的 DKIM 驗證也沒成功啊!!!!!!」。我想大概就是這樣。

可能只要您在以下網站上 DKIM 仍然顯示錯誤,就表示 DKIM 設定尚未成功。

到底該怎麼設定啊!

好好好,我來解釋!

首先,在我的環境中,由於它運行在 FreeBSD 上,OpenDKIM 的設定檔位於以下目錄。

/usr/local/etc/mail/opendkim.conf

讓我們打開它。

vi /usr/local/etc/mail/opendkim.conf

在此處添加以下三行(原文標示為紅色)。紫色的文字因為已經在某處添加了,所以沒有標示為紅色,但如果沒有的話請務必添加。

Canonicalization simple/simple

Domain darkstar.com

KeyFile /var/db/dkim/darkstar.com.private

LogWhy yes

Mode sv

ReportAddress “DKIM Error Postmaster” postmaster@darkstar.com

Selector default

SendReports yes

Socket inet:8891@localhost

SubDomains yes

Syslog Yes

SyslogSuccess yes

UMask 002

InternalHosts /usr/local/etc/mail/TrustedHosts

SigningTable /usr/local/etc/mail/SigningTable

KeyTable /usr/local/etc/mail/KeyTable

因此,讓我們一個一個地建立這三個檔案!

vi /usr/local/etc/mail/TrustedHosts

darkstar.com

mail.darkstar.com

好的。

vi /usr/local/etc/mail/SigningTable

darkstar.com default._domainkey.darkstar.com

mail.darkstar.com default._domainkey.darkstar.com

好的。

vi /usr/local/etc/mail/KeyTable

default._domainkey.darkstar.com darkstar.com:default:/var/db/dkim/darkstar.com.private

好的。請注意,上面標示為紅色的 DKIM 金鑰位置應根據您的環境進行更改。

這樣一來,我的情況就順利通過了。這就表示我們應該正確設定子網域。

但是,也有陷阱!

https://choice-site.com/2013/02/27/centos6-3のopendkimで「no-signing-table-match」と出る/

在 centos6.3 的 opendkim 中出現「no signing table match」

>看來,如果將 /etc/opendkim.conf 中的 SigningTable 設定為 SigningTable /etc/opendkim/SigningTable

>,則應設定為 testserver.com default._domainkey.testserver.com。

>或者,如果設定為 SigningTable refile:/etc/opendkim/SigningTable

>,則應設定為 *@testserver.com default._domainkey.testserver.com。

hogeeeeeeeeeeeeeee!!!

就這樣,我曾經被這個問題困擾過一次。

結束!

再次感謝您的支持。