fail2ban-এর সেটিংস পরিবর্তন করে pf দিয়ে ব্লক করুন

হ্যালো, আমি অযোগ্য। আজ একটি অযোগ্যতার চূড়ান্ত নিবন্ধ।

আরে!? fail2ban.log-এ কিছু অদ্ভুত লগ দেখা যাচ্ছে!

আচ্ছা, fail2ban দ্বারা নিষিদ্ধ করা জিনিসগুলো একবার দেখি... যখন আমি দেখছিলাম তখন...

2024-07-24 20:52:43,027 fail2ban.utils [39963]: INFO HINT on 127: "Command not found". Make sure that all commands

in "{ iptables -w -C f2b-sshd -j RETURN >/dev/null 2>&1; } || { iptables -w -N f2b-sshd || true; iptables -w -A f2b-sshd -j RE

TURN; }

for proto in $(echo 'tcp' | sed 's/,/ /g'); do

{ iptables -w -C INPUT -p $proto -m multiport --dports ssh -j f2b-sshd

>/dev/null 2>&1; } || { iptables -w -I INPUT -p $proto -m multiport --dports ssh -j f2b-sshd; }

done" are in the PATH of fail

2ban-server process (grep -a PATH= /proc/pidof -x fail2ban-server/environ). You may want to start "fail2ban-server -f" separa

tely, initiate it with "fail2ban-client reload" in another shell session and observe if additional informative error messages a

ppear in the terminals.

আরে, দেখা যাচ্ছে কোনো কমান্ড নেই... আমি সম্পূর্ণ ভুলে গিয়েছিলাম!!!

FreeBSD-এর ক্ষেত্রে pf দিয়ে নিয়ন্ত্রণ করা হয়... GNU/Linux-এর ক্ষেত্রে iptables ঠিক আছে, কিন্তু আমি BSD ব্যবহার করার সময় সম্পূর্ণ ভুলে গিয়েছিলাম... সুতরাং, আমি এই সাইটটি রেফারেন্স হিসাবে ব্যবহার করে আবার কনফিগার করব...https://dbdemon.com/pf_and_fail2ban সুতরাং, যেহেতু আমি আমার নিজস্ব সার্ভারকে $exsrv1 হিসাবে সেট করেছি,

# Fail2Ban

table <f2b> persist

anchor "f2b/*"

block drop in log quick on $exsrv1 from <f2b> to any

এইভাবে সেট করা হয়েছে। আসলে, f2b/* হিসাবে রেগুলার এক্সপ্রেশন ব্যবহার করা কি সম্ভব...? এবং, jail.conf পুনরায় কনফিগার করা হয়েছে। আমি শান্তভাবে ডিফল্ট সেকশনে রেখেছি।

[DEFAULT]

banaction = pf[actiontype=<allports>]

banaction_allports = pf[actiontype=<allports>]

[sshd]

enabled = true

port = ssh

logpath = /var/log/auth.log

bantime = 1w

findtime = 1d

maxretry = 5

[postfix]

enabled = true

port = smtp,ssmtp,submission

logpath = /var/log/maillog

bantime = 1w

findtime = 1d

maxretry = 10

[dovecot]

enabled = true

port = pop3,pop3s,imap,imaps,submission

logpath = /var/log/maillog

bantime = 1w

findtime = 1d

maxretry = 10

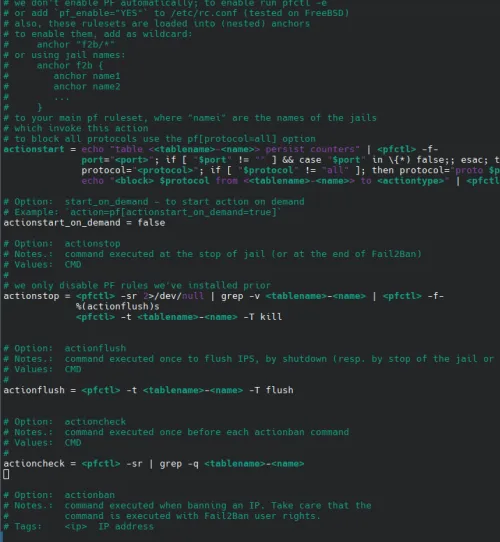

কনফিগারেশন ফাইল অনুযায়ী, action.d/pf.conf-এ এটি ডিফল্টরূপে ইতিমধ্যেই সেট করা আছে, এবং যদি আমরা দেখি,

এইভাবে, কমান্ড কল করার জন্য বিশেষ কিছু পরিবর্তন করার প্রয়োজন নেই বলে মনে হচ্ছে। এবং fail2ban এবং pf রিস্টার্ট করে fail2ban-এর লগ চেক করার পর দেখা যাচ্ছে যে, আগে যে IP গুলো নিষিদ্ধ করা হয়েছিল সেগুলো অপরিবর্তিত আছে।

# fail2ban-client status sshd

Status for the jail: sshd

|- Filter

| |- Currently failed: 1

| |- Total failed: 1

| `- File list: /var/log/auth.log

`- Actions

|- Currently banned: 37

|- Total banned: 37

`- Banned IP list: *

এখন আমি আবার পরিস্থিতি পর্যবেক্ষণ করব।

তাহলে। আবার দেখা হবে।