Adiós Google Analytics, Hola Umami !

Hola, soy un incompetente.

Hasta ahora he estado usando Google Analytics, pero esta vez he probado a introducir Umami como una herramienta de recopilación de análisis de código abierto.

Umami

¿Por qué lo instalé?

Fue porque la carga del código JS de Google Analytics se ejecutaba de forma remota durante la comprobación del rendimiento del sitio, y era extremadamente lenta, lo cual me molestaba.

Aunque, sinceramente, no estoy en posición de quejarme de eso ya que tengo anuncios, no podía evitar pensar que Google Analytics estaba afectando negativamente la carga de los resultados generales.

Otra opción sería instalar el código gtag localmente para reducir el tráfico innecesario, pero justo en ese momento tuve la oportunidad de ver el siguiente blog:

El blog de mimoex

y al revisar su política de privacidad, vi algo como

Utilizamos Umami como herramienta de análisis de acceso.

y eso me llevó a investigarlo por curiosidad. Pensé que verlo en ese momento debía ser el destino, así que lo instalé.

Por cierto, realmente no hay muchos artículos en japonés. Aunque supongo que se podría decir que todavía hay algunos.

¿Qué es Umami?

Es una herramienta de análisis de acceso de código abierto (OSS).

No requiere cookies y cualquiera puede configurarlo fácilmente.

Aunque hay poca información en japonés, lo he configurado.

How to Install

Primero, obtenemos el código fuente.

sudo git clone -b dev https://github.com/umami-software/umami.git

Esta vez, usaré la versión de desarrollo.

Y luego, yarn install

yarn install

Preparación de la base de datos

Crearemos una tabla y un usuario en MySQL.

sudo mysql

mysql> CREATE USER 'umamiuser'@'localhost' IDENTIFIED BY 'YourPassword';

mysql> CREATE DATABASE umami;

mysql> GRANT ALL PRIVILEGES ON umami.* TO 'umamiuser'@'localhost';

mysql> FLUSHPRIVILEGES;

mysql> exit

Para la contraseña de la base de datos,

echo -n "YourLikePharse" | sha256sum

utilicé lo que se generó.

Creo que este método es el más fácil y seguro para generar contraseñas dentro del alcance de lo que una persona puede hacer.

Con esto, la configuración de la base de datos está temporalmente terminada.

Configuración de .env

Configuraremos el puerto de uso y el destino de conexión de la base de datos.

En este punto, generemos la cadena de caracteres a usar para APP_SECRET.

openssl rand -base64 30

Copiamos este valor.

vim .env

Lo configuré de la siguiente manera:

DATABASE_URL=mysql://umamiuser:YourPassword@localhost:3306/umami

APP_SECRET=valor generado con openssl rand -base64 30

PORT=8050

HOSTNAME=IP donde se ejecutará (yo especifiqué la IP en WireGuard)

Run Umami

Aunque la documentación oficial recomienda usar pm2, yo prefiero ejecutarlo con npm start para que el proceso sea fácil de identificar con ps -ef.

npm run start-env

Después de eso, configuré un proxy inverso en Nginx y terminé.

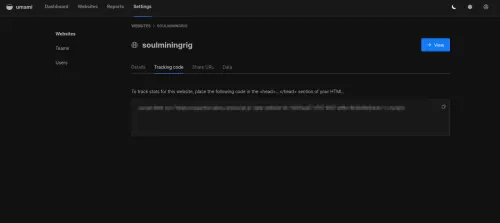

Configuración en el sitio

Accede a Umami a través de HTTP y, como la configuración inicial es

Usuario: admin

Contraseña: umami

inicia sesión con eso.

Asegúrate de cambiarlo.

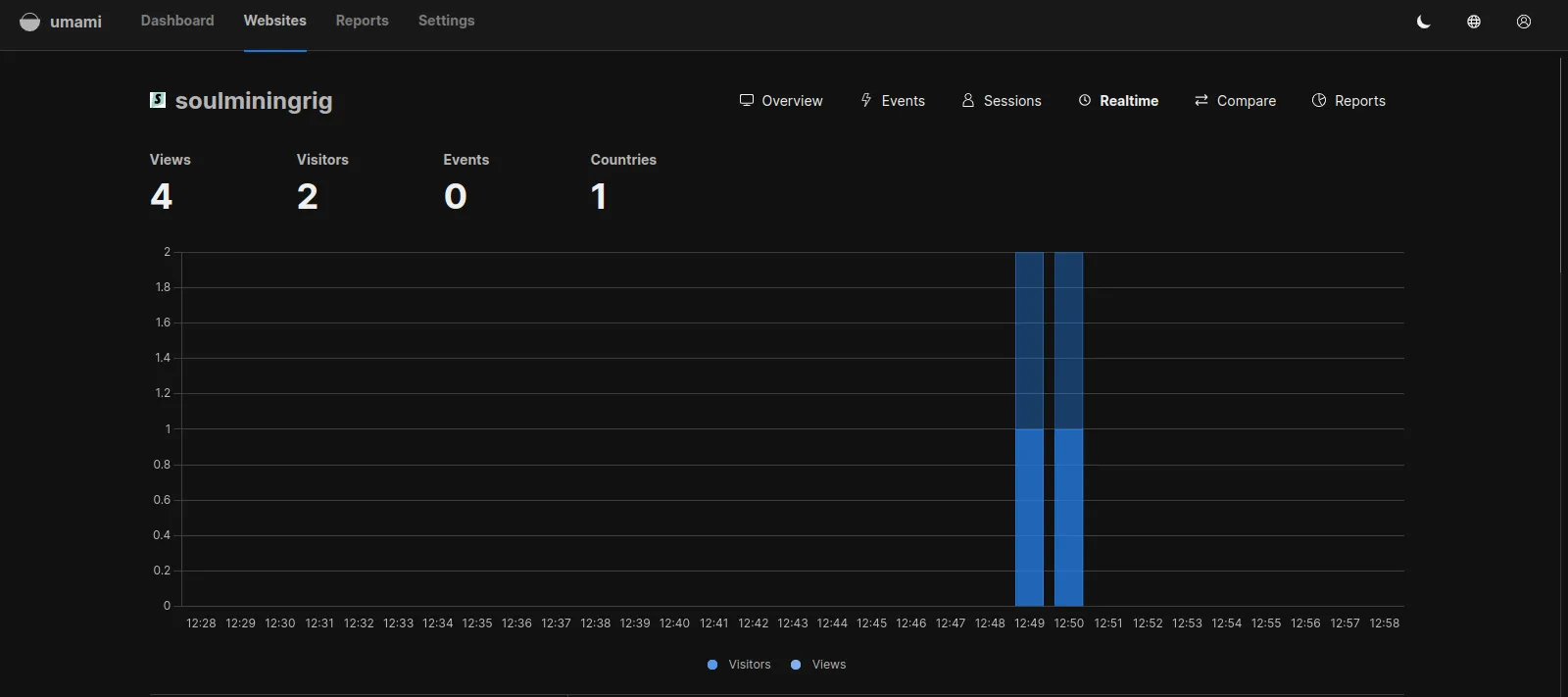

¡¡Increíble....!!

Luego, aparece el código para insertar en la como en Gtag, así que solo tienes que ponerlo en el sitio que quieras rastrear.

Esto es... demasiado increíble...

Al final, también es amigable con el sitio

Aunque hay otros JS cargándose, los resultados de Lighthouse registraron un alto rendimiento.

Bueno, como he dicho muchas veces, este benchmark no lo es todo.

Pero obtener una buena puntuación con esto es simplemente algo que alegra a los entusiastas de los benchmarks.

Hasta la próxima.

(En realidad, planeaba hacer algo con Terraform en mi propio servidor, ya que descubrí que también se puede usar con qemu)

Así fue, espero que les sea útil.

Gracias por hoy.