破 - 在免费层级的GCP上搭建Git服务器 - Gitea安装篇

你好,我是个无能的人。

这次是在GCE上安装Gitea和WireGuard的VPN设置篇。

安装所需组件

虽然不推荐,但我将使用root用户。

详情请参阅官方文档。

apt install -y git mariadb-server mariadb-client

adduser \

--system \

--shell /bin/bash \

--gecos 'Git Version Control' \

--group \

--disabled-password \

--home /home/git \

git

mkdir -p /var/lib/gitea/{custom,data,log}

chown -R git:git /var/lib/gitea/

chmod -R 750 /var/lib/gitea/

mkdir /etc/gitea

chown root:git /etc/gitea

chmod 770 /etc/gitea

ufw allow 3000/tcp

ufw reload

使用wget获取最新的二进制文件。

wget -O gitea https://dl.gitea.com/gitea/1.22.4/gitea-1.22.4-linux-amd64

chmod +x gitea

mv gitea /usr/local/bin/gitea

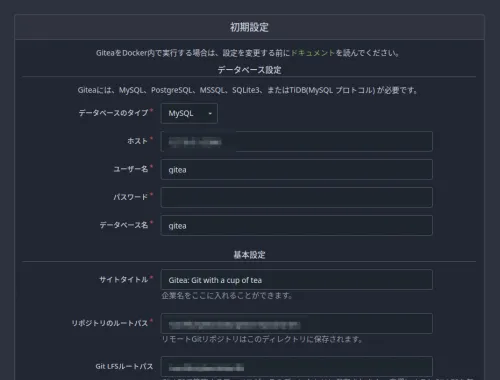

数据库设置

mysql -u root -p

CREATE DATABASE gitea;

CREATE USER 'gitea'@'localhost' IDENTIFIED BY 'yourpassword';

GRANT ALL PRIVILEGES ON gitea.* TO 'gitea'@'localhost';

FLUSH PRIVILEGES;

EXIT;

守护进程文件设置

我通常使用Supervisor进行设置,但这次我决定尝试一下Systemd。

我进行了如下设置。

$ sudo cat /etc/systemd/system/gitea.service

[Unit]

Description=Gitea (Git with a cup of tea)

After=network.target

[Service]

User=git

Group=git

WorkingDirectory=/var/lib/gitea

ExecStart=/usr/local/bin/gitea

Restart=always

Environment=USER=gitea HOME=/home/git GITEA_WORK_DIR=/var/lib/gitea

[Install]

WantedBy=multi-user.target

systemctl enable gitea

systemctl start gitea

systemctl status gitea

● gitea.service - Gitea (Git with a cup of tea)

Loaded: loaded (/etc/systemd/system/gitea.service; enabled; preset: enabled)

Active: active (running) since Sun 2024-11-24 15:16:30 UTC; 3 days ago

Main PID: 3276 (gitea)

Tasks: 9 (limit: 1136)

Memory: 114.6M

CPU: 2min 4.743s

CGroup: /system.slice/gitea.service

└─3276 /usr/local/bin/gitea

~~~

如果像这样显示为Active,那就没问题了。

设置WireGuard VPN

我经常设置WireGuard客户端,但觉得麻烦,所以决定尽可能地自动化生成。

wg-genconf/wg-client.sh at main · haturatu/wg-genconf · GitHub

虽然是糟糕的交互式脚本,但这几乎是为我自己准备的。

最后,它是一个简单的设置,只需将“请在服务器端进行以下设置。”中的内容直接粘贴到服务器端的conf文件中即可完成。

如果看起来已经连接,我们将尝试curl到Gitea的默认端口3000。

wg-quick up wg0

wg

服务器端

wg-quick down wg0

wg-quick up wg0

wg

ping -c 5 10.1.0.6

curl 10.1.0.6:3000

这样,如果Gitea页面作为curl的标准输出显示,那就没问题了。

DNS设置

将git.mydomain.jp的DNS记录设置为VPN服务器端的A记录IP地址,并使用nslookup确认何时生效,确认生效后,进入下一步。

使用Nginx进行反向代理

DNS成功更新后,我们还将使用certbot获取证书。

server {

if ($host = git.mydomain.jp) {

return 301 https://$host$request_uri;

} # managed by Certbot

listen 80;

server_name git.mydomain.jp;

location / {

proxy_pass http://10.1.0.6:3000/;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

}

server {

listen 443 ssl;

server_name git.mydomain.jp;

location / {

proxy_pass http://10.1.0.6:3000/;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

ssl_certificate /usr/local/etc/letsencrypt/live/git.mydomain.jp/fullchain.pem; # managed by Certbot

ssl_certificate_key /usr/local/etc/letsencrypt/live/git.mydomain.jp/privkey.pem; # managed by Certbot

}

顺便说一下,如果获取SSL证书

certbot --nginx -d git.mydomain.jp

来获取。

检查语法并重启

nginx -t

service nginx reload

在浏览器中确认

成功了。

那么,接下来是Q。