Si estás ejecutando un servidor SMTP en un subdominio como xx.darkstar.com, ¡debes configurar correctamente el subdominio en opendkim.conf para la autenticación DKIM!

Hola, soy Incompetente.

Esta es la ronda de DKIM que me rompe la cabeza.

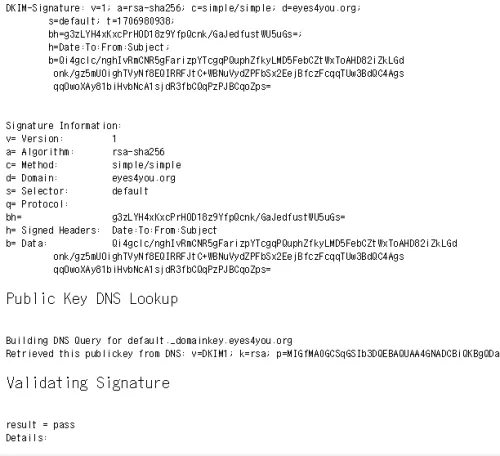

Por ejemplo, puedes verificar DKIM en sitios como el siguiente:

Entonces, a primera vista, podría parecer que ha pasado.

¡¡¡Pero incluso así, se clasifica como spam!!!!

¿Por qué? Si lo piensas, la mayoría de la gente probablemente está configurando servidores SMTP usando un subdominio como mx.darkstar.com.

La autenticación DKIM para darkstar.com en sí pasa, y en un caso como taro@darkstar.com, mail.darkstar.com también pasa, ¡pero la autenticación DKIM para ese mail.darkstar.com no está funcionando! ¡Oye! Creo que eso es lo que sucede.

Probablemente, mientras DKIM te esté dando problemas en el siguiente sitio, no habrás configurado DKIM correctamente.

¡¿Cómo lo configuro?!

¡Sí, sí, lo explicaré!

Primero, en mi entorno, como lo estoy ejecutando en FreeBSD, el archivo de configuración de OpenDKIM se encuentra en el siguiente directorio:

/usr/local/etc/mail/opendkim.conf

Abramoslo.

vi /usr/local/etc/mail/opendkim.conf

Aquí, añade las siguientes tres líneas en rojo. Las líneas en morado ya las había añadido en otro lugar, así que no las he puesto en rojo, pero si no las tienes, añádelas.

Canonicalization simple/simple

Domain darkstar.com

KeyFile /var/db/dkim/darkstar.com.private

LogWhy yes

Mode sv

ReportAddress “DKIM Error Postmaster” postmaster@darkstar.com

Selector default

SendReports yes

Socket inet:8891@localhost

SubDomains yes

Syslog Yes

SyslogSuccess yes

UMask 002

InternalHosts /usr/local/etc/mail/TrustedHosts

SigningTable /usr/local/etc/mail/SigningTable

KeyTable /usr/local/etc/mail/KeyTable

¡Así que, vamos a crear los tres archivos uno por uno!

vi /usr/local/etc/mail/TrustedHosts

darkstar.com

mail.darkstar.com

Ok.

vi /usr/local/etc/mail/SigningTable

darkstar.com default._domainkey.darkstar.com

mail.darkstar.com default._domainkey.darkstar.com

Ok.

vi /usr/local/etc/mail/KeyTable

default._domainkey.darkstar.com darkstar.com:default:/var/db/dkim/darkstar.com.private

Ok. Ten en cuenta que la ubicación de la clave DKIM en rojo de arriba debe cambiarse según tu entorno.

Con esto, en mi caso, pasó sin problemas. Así que, asegúrate de configurar correctamente los subdominios, ¿verdad?

¡Pero también hay una trampa!

Aparece 'no signing table match' en opendkim de centos6.3

>Parece que si configuras SigningTable en /etc/opendkim.conf como SigningTable /etc/opendkim/SigningTable

>, entonces debes configurarlo como testserver.com default._domainkey.testserver.com.

>Alternativamente, si lo configuras como SigningTable refile:/etc/opendkim/SigningTable

>, entonces debes configurarlo como *@testserver.com default._domainkey.testserver.com.

>Eso es lo que parece que hay que hacer.

hogeeeeeeeeeeeeeee!!!

Y con eso, me quedé atascado una vez.

¡Fin!

Gracias de nuevo.